Dari Deteksi ke Respons: Perjalanan Teknologi IDS, IPS, SIEM, EDR, dan XDR dalam Cybersecurity Modern

Menyelami Dunia Cybersecurity yang Penuh Akronim

Masuk ke dunia cybersecurity terasa seperti belajar bahasa baru “IDS, IPS, SIEM, EDR, XDR” semuanya terdengar mirip namun memiliki peran yang berbeda. Bagi pemula, ini bisa membingungkan; bagi profesional, memahami perbedaannya adalah kunci membangun pertahanan efektif. Artikel ini akan membedah istilah-istilah tersebut secara jelas, dilengkapi contoh tools populer dan evolusi teknologinya. Mari kita uraikan satu per satu !

Peta Evolusi: Dari Kamera Pengawas Sampai Smart City

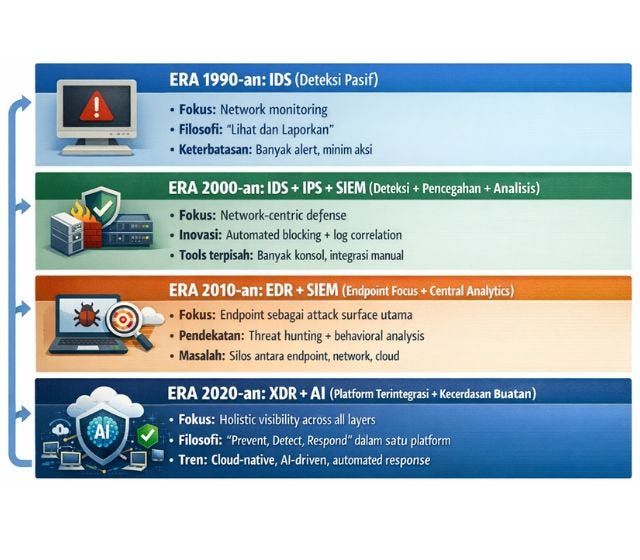

Sebelum masuk detail, mari lihat perjalanan evolusi teknologi keamanan siber :

Idetechno — Peta evolusi cyber security

Idetechno — Peta evolusi cyber security

ERA 1990-an: IDS (Deteksi Pasif)

• Fokus: Network monitoring

• Filosofi: “Lihat dan Laporkan”

• Keterbatasan: Banyak alert, minim aksi

ERA 2000-an: IDS + IPS + SIEM (Deteksi + Pencegahan + Analisis)

• Fokus: Network-centric defense

• Inovasi: Automated blocking + log correlation

• Tools terpisah: Banyak konsol, integrasi manual

ERA 2010-an: EDR + SIEM (Endpoint Focus + Central Analytics)

• Fokus: Endpoint sebagai attack surface utama

• Pendekatan: Threat hunting + behavioral analysis

• Masalah: Silos antara endpoint, network, cloud

ERA 2020-an: XDR + AI (Platform Terintegrasi + Kecerdasan Buatan)

• Fokus: Holistic visibility across all layers

• Filosofi: “Prevent, Detect, Respond” dalam satu platform

• Tren: Cloud-native, AI-driven, automated response

Sekarang, mari kita bahas masing-masing komponen secara detail !

1. Intrusion Detection System (IDS): “Generasi Pertama Penjaga Digital”

IDS adalah teknologi pendeteksi intrusi generasi pertama (1990-an). Ia berfungsi seperti kamera pengawas jaringan — memantau lalu lintas, menganalisis pola, dan memberikan alert jika mendeteksi aktivitas mencurigakan. Namun, IDS hanya mendeteksi, tidak mengambil tindakan otomatis.

Cara Kerja :

- Signature-based: Mencocokkan pola dengan database serangan dikenal

- Anomaly-based: Mendeteksi penyimpangan dari baseline normal

- Protocol-based: Memeriksa kepatuhan terhadap standar protokol

Contoh Tools :

- Snort: IDS open-source paling populer yang menggunakan rule-based detection. Cocok untuk monitoring jaringan real-time.

- Suricata: IDS modern yang mendukung multithreading dan dapat memproses lalu lintas berkecepatan tinggi.

- Wazuh (HIDS): Host-based IDS yang memantau aktivitas sistem file, log, dan integritas endpoint.

Analogi Era 90-an : Sensor gempa yang memberi peringatan tsunami, tapi tidak bisa menghentikan gelombang.

2. Intrusion Prevention System (IPS): “Sistem yang Bisa Bertindak”

IPS adalah evolusi IDS dengan kemampuan preventif (populer di era 2000-an). Jika IDS hanya “melihat”, IPS bisa memblokir serangan secara otomatis. IPS diletakkan inline di jaringan untuk menyaring lalu lintas sebelum mencapai target.

Cara Kerja :

- Inline Mode: Lalu lintas harus melewati IPS

- Passive Mode: Mirror traffic untuk analisis

- Hybrid Mode: Kombinasi keduanya

Contoh Tools:

- Cisco FirePOWER: IPS komersial terintegrasi dengan next-gen firewall, mampu mencegah ancaman dengan analisis real-time.

- McAfee Network Security Platform: Solusi IPS enterprise dengan deep packet inspection.

- Wazuh (Active Response): Dapat dikonfigurasi untuk respons otomatis seperti memblokir IP atau menonaktifkan user.

Analogi Era 2000-an: Satpam plus pagar listrik — mendeteksi dan langsung mencegah.

3. Security Information and Event Management (SIEM): “Otak Pusat Analisis”

SIEM menjadi trend di pertengahan 2000-an sebagai sistem pusat pengumpulan log dari berbagai sumber. Ia menjawab masalah: “Bagaimana mengelola jutaan log dari puluhan device berbeda?”

Fungsi Inti:

- Log Collection & Normalization

- Event Correlation & Analytics

- Alerting & Dashboarding

- Compliance Reporting

Contoh Tools:

- Splunk: Platform analytics kuat yang dapat digunakan sebagai SIEM dengan fleksibilitas tinggi.

- IBM QRadar: SIEM enterprise terkenal dengan correlation engine kuat.

- Wazuh SIEM Module: Mengumpulkan log melalui agent, melakukan normalisasi, dan dashboard terpusat.

Analogi: Ruang kontrol NASA — mengumpulkan data dari semua sensor dan menampilkannya dalam dashboard yang bisa ditindaklanjuti.

4. Endpoint Detection and Response (EDR): “Revolusi Fokus ke Endpoint”

Munculnya APT (Advanced Persistent Threats) di era 2010-an membuat security team sadar: network security saja tidak cukup. EDR lahir sebagai solusi yang fokus pada deteksi dan respons di endpoint.

Keunggulan EDR:

- Deep Visibility: Merekam semua aktivitas proses, registry, network connection

- Threat Hunting: Tools untuk investigasi proaktif

- Forensics Capability: Timeline analysis untuk retrospeksi

Contoh Tools:

- CrowdStrike Falcon: EDR berbasis cloud dengan threat hunting dan remediation otomatis.

- SentinelOne: EDR dengan AI untuk deteksi behavioral threats.

- Wazuh EDR Capabilities: Monitoring real-time, integrity checking, malware detection.

Analogi Era 2010-an: Detektif swasta plus laboratorium forensik di setiap komputer.

5. Extended Detection and Response (XDR): “Era Integrasi dan Otomasi”

XDR (2020-an) adalah jawaban atas kompleksitas memiliki banyak tools terpisah. Ia mengintegrasikan deteksi dan respons lintas endpoint, jaringan, cloud, dan email ke dalam satu platform terpadu.

Apa yang Membuat XDR Berbeda :

Contoh Tools:

- Palo Alto Networks Cortex XDR: Mengintegrasikan endpoint, jaringan, dan cloud data dengan AI-driven analysis.

- Trend Micro XDR: Visibilitas lintas endpoint, email, server, dan jaringan.

- Wazuh XDR Ecosystem: Dapat diintegrasikan dengan MISP (threat intelligence), VirusTotal, LDAP, dan custom API untuk solusi XDR yang fleksibel.

Analogi Era 2020-an: Sistem keamanan kota pintar dengan AI yang menghubungkan semua sensor dan bisa mengambil keputusan autonom.

Gambaran Perbandingan Visual: Evolusi Kapabilitas

IdeTechno — Evolusi

IdeTechno — Evolusi

Studi Kasus: Menghadapi Serangan Ransomware Modern

Scenario: Serangan ransomware dengan teknik living-off-the-land (menggunakan tools legitimate)

1. FASE INFILTRASI (Email phishing):

• Era 2000: IPS mungkin memblokir attachment

• Era 2020: XDR menganalisis email, attachment, dan user behavior

2. FASE LATERAL MOVEMENT:

• Era 2010: EDR melihat proses mencurigakan di endpoint

• Era 2020: XDR melihat pola di jaringan + endpoint + AD

3. FASE ENKRIPSI:

• Era 2010: SIEM dapat alert banyak file access

• Era 2020: XDR mengenali pola encryption + langsung isolasi

Kesimpulan: Masa Depan Adalah Integrasi dan Kecerdasan

Perjalanan dari IDS ke XDR bukan sekadar evolusi teknologi, tapi perubahan paradigma dalam cybersecurity:

- Dari Silos ke Integration: Tools terpisah → platform terpadu

- Dari Reactive ke Proactive: Detect & respond → predict & prevent

- Dari Manual ke Automated: Human analysis → AI-driven automation

- Dari Perimeter ke Everywhere: Network-centric → everywhere security

Quote :

Jangan terburu-buru: Tools canggih butuh maturity proses dan people

Start dengan foundation: SIEM yang baik masih lebih berguna daripada XDR yang salah implementasi

Fokus pada value: Bukan jumlah tools, tapi efektivitas deteksi dan respons

Prediksi Tren 2026+:

- AI Native Security: Machine learning bukan tambahan, tapi core architecture

- Platform Convergence: XDR akan berkembang menjadi “Security Operations Platform”

- Autonomous Response: Self-healing systems dengan minim human intervention

Cybersecurity adalah perjalanan, bukan tujuan. Pahami evolusinya, kenali kebutuhan organisasi Anda, dan bangunlah pertahanan yang tumbuh seiring waktu. Dengan pemahaman mendalam tentang IDS, IPS, SIEM, EDR, dan XDR, Anda telah memiliki peta untuk navigasi di dunia keamanan digital yang terus berubah.